Các cuộc tấn công mạng ngày càng tinh vi, khiến bảo mật thông tin trở thành ưu tiên hàng đầu. Thay vì chờ bị xâm nhập, nhiều doanh nghiệp đã chủ động tìm đến giải pháp “ethical hacking” – một kỹ thuật kiểm thử xâm nhập có đạo đức, giúp phát hiện lỗ hổng và tăng cường phòng thủ hệ thống. Cùng TopOnTech khám phá sức mạnh của công cụ bảo vệ này.

>>> Xem thêm các bài viết:

- Vulnerability assessment là gì? Giải pháp rà quét và quản lý lỗ hổng bảo mật

- SHA là gì? Các phiên bản SHA thường sử dụng

- Thiết kế phần mềm theo yêu cầu tại Hà Nội chuyên nghiệp, giá tốt

- Chi phí thiết kế website bán hàng bao nhiêu? Báo giá chi tiết

- Thiết kế website bằng AI (trí tuệ nhân tạo) miễn phí

Tổng quan về Hacking

Hacking là một trong những mối quan tâm hàng đầu trong an ninh mạng hiện nay. Hiểu rõ hành vi này và các nhóm hacker đứng sau là bước quan trọng để nhận diện rủi ro, phân tích động cơ và xây dựng chiến lược bảo vệ hệ thống hiệu quả.

Hacker (Tin tặc)

Hacker (tin tặc) thường là những cá nhân có kỹ năng công nghệ cao, có khả năng tạo ra các công cụ để xâm nhập vào hệ thống và đánh cắp dữ liệu nhạy cảm như thông tin cá nhân, tài khoản, tài chính hay dữ liệu doanh nghiệp. Hacker thường được chia thành ba nhóm chính dựa trên động cơ và hành vi khi tấn công hệ thống:

- Mũ trắng (White Hat): Đây là những hacker “có đạo đức”, họ được tổ chức cho phép kiểm tra hệ thống để tìm và báo cáo các lỗ hổng bảo mật. Mục tiêu của họ là giúp tăng cường an toàn thông tin.

- Mũ đen (Black Hat): Là những hacker hoạt động phi pháp, khai thác lỗ hổng để gây hại, đánh cắp thông tin hoặc trục lợi. Họ không báo cáo lỗ hổng mà tận dụng chúng cho mục đích xấu.

- Mũ xám (Grey Hat): Là nhóm nằm giữa hai thái cực trên. Họ có thể xâm nhập hệ thống mà không được phép nhưng không nhằm mục đích phá hoại nghiêm trọng. Đôi khi, họ tìm lỗ hổng và công bố rộng rãi hoặc gửi báo cáo cho tổ chức mà không yêu cầu phần thưởng.

Tóm lại, mục đích của hacker rất đa dạng: từ phá hoại, gây gián đoạn dịch vụ, trục lợi cá nhân đến việc đơn thuần là khám phá hệ thống vì tò mò.

>>> Xem thêm:

- DNS over HTTPS là gì? Tìm hiểu cách thức hoạt động của DoH

- Nguyên nhân và cách khắc phục lỗi bảo mật khi vào web

- Offshore development center là gì? Giải pháp tối ưu cho doanh nghiệp

Hacking

Trong lĩnh vực an toàn thông tin, hacking là quá trình lợi dụng các điểm yếu trong hệ thống để vượt qua lớp bảo vệ và giành quyền truy cập trái phép. Hành vi này có thể gây sập hệ thống, làm giảm hiệu suất hoặc đánh cắp dữ liệu quan trọng để rao bán hoặc phát tán công khai. Tuy nhiên, không phải hành vi hacking nào cũng mang mục đích xấu. Khi được thực hiện có phép và theo quy trình kiểm thử bảo mật, nó trở thành một phần quan trọng trong chiến lược phòng thủ — được gọi là ethical hacking.

>>> Xem thêm:

- Viết phần mềm theo yêu cầu tại HCM, thiết kế chuyên nghiệp, đa dạng nền tảng

- AES là gì? Tiêu chuẩn mã hóa dữ liệu và các chế độ hoạt động của AES

- CSRF là gì? Kỹ thuật tấn công và cách phòng chống CSRF hiệu quả

Ethical Hacking là gì?

Ethical hacking (hay còn gọi là hack có đạo đức) là quá trình thực hiện các cuộc tấn công mạng một cách hợp pháp và có sự cho phép, với mục đích phát hiện ra các lỗ hổng bảo mật trong hệ thống. Nhờ vậy, các tổ chức có thể khắc phục kịp thời trước khi bị kẻ xấu khai thác. Nói cách khác, ethical hacker sẽ đóng vai “tin tặc mũ trắng”, mô phỏng các phương thức tấn công để kiểm tra độ an toàn của hệ thống. Sau quá trình kiểm thử, họ sẽ lập báo cáo chi tiết và đề xuất các giải pháp cải thiện bảo mật.

>>> Xem thêm:

- RSA là gì? Cách mã hóa RSA hoạt động và ứng dụng trong chữ ký số

- Threat Intelligence là gì? Định hướng mới trong lĩnh vực an ninh mạng

- Mã hóa đầu cuối (End-to-end encryption) là gì? Cách hoạt động của E2EE như thế nào?

Tổng quan về Ethical Hacker

Để hiểu vai trò của Ethical Hacking, trước tiên chúng ta cần làm rõ khái niệm “Ethical Hacker” là ai.

Ethical Hacker là gì?

Ethical Hacker là những người am hiểu sâu sắc về hệ thống và mạng máy tính, được cấp phép để thử nghiệm bảo mật trong phạm vi cho phép. Họ chủ động tìm kiếm và khai thác các lỗ hổng tiềm ẩn một cách có kiểm soát, sau đó lập báo cáo gửi đến doanh nghiệp để khắc phục. Tất cả các hoạt động của họ đều được tiến hành tuân thủ theo pháp luật và quy trình nghiêm ngặt.

>>> Xem thêm:

- Cyber Security là gì? Tổng hợp 9 loại Cyber Security phổ biến hiện nay

- HTTPS là gì? Điểm khác nhau giữa HTTP và HTTPS?

- SOC là gì? Tìm hiểu Security Operations Center (SOC)

Công việc của một Ethical Hacker

Ethical hacker thực hiện các cuộc kiểm thử mô phỏng như tin tặc thật sự, nhằm tìm ra các lỗ hổng trong hệ thống mạng, phần mềm hoặc ứng dụng web. Sau khi xác định được các điểm yếu, họ phân tích mức độ rủi ro, lập báo cáo chi tiết và đưa ra hướng xử lý. Trong một số trường hợp, họ sẽ kiểm tra lại sau khi tổ chức đã khắc phục để đảm bảo vấn đề đã được giải quyết hoàn toàn.

>>> Xem thêm:

- Top 20 công ty thiết kế app uy tín, chất lượng nhất Việt Nam 2025

- HSTS là gì? Nguyên tắc hoạt động của cơ chế bảo mật HSTS

- CSP là gì? Tổng hợp thông tin chính sách bảo mật nội dung từ A – Z

Ethical Hacker xác định được những vấn đề gì?

Khi tiến hành kiểm thử, ethical hacker có thể phát hiện nhiều kiểu lỗ hổng mà hacker xấu có thể khai thác, ví dụ:

- Injection (chèn mã): Hacker chèn mã độc vào hệ thống, điển hình như SQL injection để truy cập, sửa đổi hoặc xóa dữ liệu trong cơ sở dữ liệu.

- Lỗi xác thực (Broken Authentication): Hệ thống cho phép truy cập với mật khẩu yếu, token không an toàn hoặc phiên đăng nhập dễ bị chiếm quyền.

- Cấu hình sai (Security Misconfigurations): Hệ thống bị lộ cổng dịch vụ, thư mục admin, thông tin lỗi hoặc không giới hạn quyền truy cập đúng cách.

- Lỗ hổng logic nghiệp vụ (Business Logic Flaws): Ứng dụng xử lý sai quy trình dẫn đến sai sót như thanh toán trùng, thay đổi giá không hợp lệ hoặc vượt hạn mức.

- Sử dụng thành phần lỗi thời (Using Components with Known Vulnerabilities): Hệ thống sử dụng thư viện, plugin hoặc phần mềm đã tồn tại lỗ hổng được công bố công khai.

- Rò rỉ dữ liệu nhạy cảm (Sensitive Data Exposure): Thông tin như mật khẩu, số thẻ hoặc hồ sơ cá nhân không được mã hóa hoặc bảo vệ đúng cách.

- Chuỗi lỗ hổng (Vulnerability Chaining): Hacker khai thác nhiều lỗ hổng nhỏ cùng lúc để leo thang đặc quyền hoặc chiếm quyền kiểm soát toàn bộ hệ thống.

Từ những phát hiện này, tổ chức có thể đưa ra các biện pháp phòng ngừa và xử lý kịp thời.

>>> Xem thêm:

- Chi phí thiết kế app, duy trì app trên CH Play, App Store 2025

- Nhận viết phần mềm theo yêu cầu riêng, giá tốt, uy tín 2025

- PKI là gì? Các ứng dụng Public Key Infrastructure phổ biến

Những kỹ năng và chứng chỉ dành cho Ethical Hacker

Bên cạnh kinh nghiệm thực chiến, một ethical hacker giỏi cần sở hữu nền tảng kiến thức và kỹ năng vững chắc trong nhiều lĩnh vực sau:

- Lập trình và scripting: nắm vững các ngôn ngữ như Python hoặc Bash để viết công cụ kiểm thử.

- Hệ điều hành: sử dụng thành thạo Windows, Linux để hiểu cách vận hành và điểm yếu của hệ thống.

- Mạng máy tính: hiểu rõ nguyên lý hoạt động mạng (TCP/IP) để phân tích các lỗ hổng.

- An ninh thông tin: có kiến thức về mã hóa, giao thức bảo mật, kiểm soát rủi ro, v.v.

Một số chứng chỉ uy tín giúp khẳng định trình độ của ethical hacker:

- CEH (Certified Ethical Hacker do EC-Council cấp).

- OSCP (Offensive Security Certified Professional).

- CompTIA Security+.

- Cisco CCNA Security.

- GIAC (SANS).

- OSWE (Offensive Security Web Expert).

Những chứng chỉ này không chỉ xác thực trình độ chuyên môn mà còn giúp ethical hacker nổi bật hơn trong thị trường tuyển dụng đầy cạnh tranh.

>>> Xem thêm:

- SSL là gì? Các chứng chỉ bảo mật website phổ biến

- Mã hóa tiêu chuẩn TLS là gì? Chức năng & cơ chế hoạt động

- MFA là gì? Tìm hiểu xác thực đa yếu tố & vai trò trong bảo mật hiện đại

Vì sao Ethical Hacking lại quan trọng?

Trong thời đại số, khi các cuộc tấn công mạng ngày càng tinh vi, việc chỉ “đóng cửa hệ thống” là không đủ để bảo vệ an toàn thông tin. Tội phạm mạng ngày càng chuyên nghiệp, sử dụng các công cụ nguy hiểm như malware, ransomware hay worm để đánh cắp dữ liệu, phá hoại hệ thống. Đó là lý do vì sao nhu cầu tuyển dụng các ethical hacker, những chuyên gia mô phỏng tấn công để tìm điểm yếu ngày càng tăng. Họ giúp phát hiện lỗ hổng trước cả khi hacker xấu có cơ hội khai thác, từ đó tăng cường lớp bảo vệ cho hệ thống và giảm thiểu rủi ro bảo mật.

>>> Xem thêm:

- WCAG là gì? Cách cải thiện khả năng tiếp cận website của bạn

- Phần mềm ứng dụng là gì? Ví dụ, chức năng & các phần mềm hay dùng

- 16 ứng dụng thiết kế đồ họa miễn phí, tốt nhất 2025-Tải ngay

Lợi ích của Ethical Hacking

Việc áp dụng ethical hacking mang lại nhiều lợi ích thiết thực, giúp tổ chức chủ động bảo vệ dữ liệu và hệ thống trước các cuộc tấn công mạng:

- Phòng ngừa rò rỉ dữ liệu: Ethical hacker giúp phát hiện và khắc phục sớm các lỗ hổng, ngăn chặn nguy cơ bị truy cập trái phép hoặc đánh cắp thông tin.

- Hiểu hệ thống qua góc nhìn kẻ tấn công: Việc suy nghĩ như hacker giúp chuyên gia bảo mật đưa ra giải pháp toàn diện, sát với thực tế tấn công.

- Tăng cường an toàn hệ thống: Quá trình kiểm thử giúp củng cố cấu trúc bảo mật, giảm thiểu rủi ro xâm nhập từ bên ngoài lẫn bên trong.

- Bảo vệ dữ liệu quốc gia: Đặc biệt với tổ chức chính phủ hoặc doanh nghiệp lớn, ethical hacking giúp phòng thủ hiệu quả trước các mối đe dọa có tổ chức và quy mô lớn.

- Tạo niềm tin với khách hàng và nhà đầu tư: Một hệ thống đã được kiểm thử bảo mật sẽ giúp nâng cao uy tín và sự tin tưởng từ người dùng, đối tác.

- Đánh giá thực tế về khả năng phòng thủ: Ethical hacker thực hiện các bài kiểm thử mô phỏng tình huống thật, giúp tổ chức đánh giá chính xác năng lực bảo mật hiện tại.

Tóm lại, ethical hacking đóng vai trò như “lá chắn chủ động”, giúp tổ chức phát hiện điểm yếu trước kẻ xấu và bảo vệ hệ thống một cách toàn diện, liên tục.

>>> Xem thêm:

- PCI DSS là gì? Vai trò và 12 yêu cầu tuân thủ bảo mật PCI DSS

- SSO là gì? Phân loại và cách đăng nhập SSO – Đăng nhập 1 lần

- RFI là gì? Vai trò của yêu cầu thông tin trong kinh doanh

Các loại Ethical Hacking phổ biến.

Hiện nay có nhiều loại kỹ thuật ethical hacking, mỗi loại tập trung vào mục tiêu và điểm yếu khác nhau trong hệ thống bảo mật:

Web Application Hacking

Kiểm thử các ứng dụng web (trang web, dịch vụ web) tìm lỗ hổng bảo mật như SQL injection, Cross-Site Scripting (XSS), hoặc lỗi cấu hình ứng dụng. Mục tiêu là phát hiện các hành động truy cập trái phép, thao túng dữ liệu hoặc chiếm quyền người dùng.

>>> Xem thêm:

- Brute Force là gì? Nguyên nhân và cách phòng chống hiệu quả

- DNS 8.8.8.8 là gì? Hướng dẫn cách thay đổi DNS 8.8.8.8 dễ dàng

- DNS 1.1.1.1 là gì? Hướng dẫn cách cài đặt và thay đổi DNS 1.1.1.1 nhanh chóng

System Hacking

Tấn công vào hệ điều hành hoặc thiết bị cá nhân như máy tính và máy chủ để chiếm quyền điều khiển. Phương pháp gồm bẻ khóa mật khẩu, khai thác lỗ hổng hệ điều hành, leo thang đặc quyền và cài đặt phần mềm độc hại. Mục tiêu là giành quyền truy cập cao nhất (như quyền root hoặc admin) và kiểm soát hoàn toàn tài nguyên hệ thống.

>>> Xem thêm:

- OWASP là gì? 10 lỗ hổng và rủi ro bảo mật hàng đầu theo OWASP

- Viết app Android/iOS dễ dàng, không cần biết lập trình

- TOP 10 AI thiết kế website miễn phí, trả phí, hiệu quả

Web Server Hacking

Hướng đến các máy chủ Web (web server). Ethical hacker khai thác lỗ hổng trong phần mềm máy chủ như Apache, Nginx hoặc IIS, lỗi cấu hình máy chủ và hệ điều hành hosting để truy cập hoặc chiếm quyền điều khiển máy chủ web. Điều này có thể bao gồm tấn công làm sập server (DoS/DDoS), khai thác lỗ hổng trong phần mềm máy chủ hoặc tải mã độc lên server.

>>> Xem thêm:

- Bảo mật website là gì? Tầm quan trọng và cách giữ cho website an toàn

- Hướng dẫn chi tiết cách bảo mật cho website WordPress tốt nhất

- Hướng dẫn tạo website bán hàng bằng WordPress miễn phí, đơn giản

Hacking Wireless Network

Tấn công các mạng Wi-Fi để chiếm quyền truy cập mạng hoặc đánh cắp dữ liệu truyền qua. Kỹ thuật bao gồm bẻ khóa các chuẩn mã hóa như WEP, WPA/WPA2, lợi dụng lỗ hổng giao thức truyền thông, hoặc giả mạo điểm truy cập (Wi-Fi pineapple) để đánh lừa thiết bị kết nối. Mục tiêu là xâm nhập vào mạng và giám sát lưu lượng hoặc tấn công thiết bị đầu cuối.

>>> Xem thêm: API là gì? Cách hoạt động và ứng dụng của API trong phát triển web

Social Engineering

Kỹ thuật tấn công hướng vào con người để lấy thông tin hoặc truy cập hệ thống. Ethical hacker giả lập các hình thức như lừa đảo qua email (phishing), mồi nhử USB (baiting), mạo danh (pretexting) để đánh lừa người dùng tiết lộ mật khẩu, tải tệp độc hại hoặc làm lộ thông tin nhạy cảm. Mục tiêu là đánh giá mức độ nhận thức và tuân thủ an ninh của nhân sự trong tổ chức.

>>> Xem thêm: Pentest là gì? Những thông tin cần biết về Penetration Testing

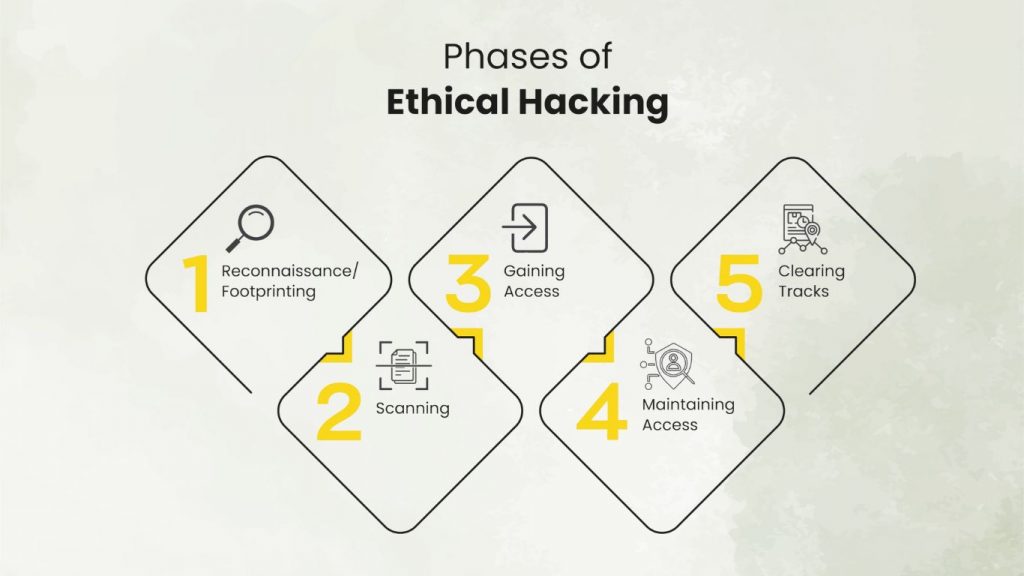

Các giai đoạn trong quá trình Ethical Hacking

Một quy trình ethical hacking chuyên nghiệp thường tuân theo 5 giai đoạn chính dựa trên mô hình CEH (Certified Ethical Hacker). Mỗi giai đoạn có mục tiêu cụ thể, kỹ thuật riêng và các công cụ hỗ trợ khác nhau:

Trinh sát (Reconnaissance)

Đây là giai đoạn thu thập thông tin về mục tiêu để chuẩn bị cho các bước tiếp theo. Gồm hai hình thức:

- Trinh sát bị động: Thu thập dữ liệu mà không tương tác trực tiếp với mục tiêu, như tìm kiếm trên Internet, cơ sở dữ liệu công khai, mạng xã hội…

- Trinh sát chủ động: Tương tác trực tiếp như gửi email, gọi điện, quét mạng để lấy thông tin kỹ thuật.

Công cụ thường dùng: Nmap, Maltego, Whois.

Kỹ thuật phổ biến: Google Dorking, WHOIS Lookup, Social Engineering, liệt kê DNS, quét mạng.

Quét (Scanning)

Sau khi có được thông tin sơ bộ, hacker bắt đầu quét hệ thống để phát hiện các điểm yếu có thể khai thác. Gồm ba loại chính:

- Quét cổng: Tìm cổng mở và dịch vụ đang chạy.

- Quét lỗ hổng: Dò tìm các lỗ hổng phần mềm đã biết.

- Lập bản đồ mạng: Vẽ sơ đồ mạng và xác định các thiết bị liên quan.

Công cụ thường dùng: Nessus, OpenVAS, Angry IP Scanner, Nmap.

Kỹ thuật phổ biến: Banner Grabbing, Ping Sweep, sử dụng Nmap, Nessus, SolarWinds.

>>> Xem thêm: Bug Bounty là gì? Tổng quan về chương trình Săn Lỗi Bảo Mật Nhận Tiền

Chiếm quyền truy cập (Gaining access)

Tại bước này, hacker sử dụng các lỗ hổng tìm được để thâm nhập vào hệ thống với quyền truy cập người dùng hoặc admin.

Công cụ thường dùng: Metasploit, SQLmap, Hydra.

Kỹ thuật phổ biến: Tấn công brute-force, SQL injection, buffer overflow, leo thang đặc quyền, session hijacking, MITM.

Duy trì quyền truy cập (Maintaining access)

Sau khi chiếm được quyền truy cập, hacker sẽ cố gắng duy trì quyền đó lâu dài để tiếp tục hoạt động ngầm trong hệ thống.

Công cụ thường dùng: Netcat, Ngrok, Empire.

Kỹ thuật phổ biến: Cài backdoor/rootkit, tạo user ẩn, SSH tunneling, keylogger, trojan ẩn.

Xóa dấu vết (Clearing Track)

Giai đoạn cuối cùng nhằm che giấu toàn bộ quá trình xâm nhập, tránh bị phát hiện hoặc truy vết bởi hệ thống bảo mật.

Công cụ thường dùng: CCleaner, Stealth Rootkit, Timestomp.

Kỹ thuật phổ biến: Xoá/sửa log, giấu mã độc bằng steganography, chỉnh sửa timestamp, xoá lịch sử lệnh, mã hoá dữ liệu.

>>> Xem thêm:

- Cyber Security Hygiene là gì? Vai trò và cách thực hành tốt nhất

- Cyber Security Analyst là gì? Làm thế nào để trở thành nhà phân tích an ninh mạng?

Các câu hỏi liên quan đến Ethical Hacking

Sự khác biệt giữa ethical hackers và malicious hackers

Sự khác nhau cơ bản nằm ở động cơ và cách thức hành động. Ethical hackers (thường là hacker mũ trắng) làm việc với ý định tốt và được phép: họ tìm kiếm lỗ hổng để cải thiện an ninh và luôn báo cáo các điểm yếu cho tổ chức. Ngược lại, malicious hackers (hacker mũ đen) xâm nhập hệ thống phi pháp, với mục đích cá nhân (mất tiền, gây hại danh tiếng, v.v.). Các lỗ hổng họ tìm được không được báo cáo mà bị lợi dụng để chiếm đoạt dữ liệu hoặc phá hoại, gây thiệt hại cho nạn nhân.

Một số hạn chế của Ethical Hacking

Mặc dù rất hữu ích, ethical hacking cũng có một số giới hạn sau:

- Phạm vi kiểm thử (Scope): Ethical hacker chỉ được phép tấn công trong phạm vi đã thỏa thuận. Họ không thể vượt quá giới hạn này ngay cả khi phát hiện cơ hội tấn công nguy hiểm.

- Thời gian và nguồn lực: Khác với hacker độc hại, ethical hacker thường phải làm việc trong thời gian và ngân sách giới hạn. Họ không thể kéo dài công việc vô thời hạn mà phải hoàn thành bài kiểm thử theo kế hoạch.

- Phương pháp bị hạn chế: Một số tổ chức không cho phép các bài kiểm thử gây tê liệt hệ thống, như tấn công từ chối dịch vụ (DoS). Điều này làm giảm tính mô phỏng hoàn toàn của cuộc tấn công so với hacker thật.

Việc chủ động phát hiện và xử lý lỗ hổng bảo mật là chìa khóa để bảo vệ dữ liệu và hệ thống. Ethical Hacking không chỉ là công việc của những chuyên gia bảo mật, đó còn là tấm lá chắn đầu tiên giúp doanh nghiệp phòng ngừa tấn công mạng. Nếu bạn cần một giải pháp thiết kế website toàn diện và chuyên nghiệp, TopOnTech sẵn sàng đồng hành cùng bạn!

TopOnTech là đơn vị tiên phong trong lĩnh vực chuyển đổi số toàn diện, cung cấp các giải pháp thiết kế website, phát triển ứng dụng, và xây dựng hệ thống quản trị tối ưu cho doanh nghiệp.

TopOnTech nổi bật với các gói dịch vụ linh hoạt, cá nhân hóa theo từng nhu cầu cụ thể, giúp doanh nghiệp dễ dàng tiếp cận công nghệ, tối ưu vận hành và nâng cao trải nghiệm khách hàng. Với định hướng “Công nghệ vì con người”, TopOnTech không chỉ mang lại hiệu quả kỹ thuật mà còn tạo kết nối cảm xúc giữa thương hiệu và người dùng.

Khách hàng quan tâm đến các giải pháp số của TopOnTech có thể tìm hiểu thêm tại trang Tin tức.

ĐẶT LỊCH TƯ VẤN VÀ NHẬN GÓI AUDIT WEBSITE MIỄN PHÍ NGAY HÔM NAY tại: https://topon.tech/en/contact/

Thông tin liên hệ TopOnTech:

- Địa chỉ: 31 Hoàng Diệu, Phường 12, Quận 4, Thành phố Hồ Chí Minh, Việt Nam

- Hotline: 0906 712 137

- Email: long.bui@toponseek.com