Trong thời đại số hóa, các cuộc tấn công mạng ngày càng tinh vi và khó lường, đặt ra nhiều thách thức lớn trong công tác bảo mật thông tin cho các doanh nghiệp. Một trong những giải pháp quan trọng giúp phòng ngừa và kiểm soát rủi ro hiệu quả chính là thực hiện đánh giá lỗ hổng bảo mật định kỳ. Vậy Vulnerability Assessment là gì? Trong bài viết này, TOT sẽ giúp bạn hiểu rõ về khái niệm, vai trò và quy trình thực hiện đánh giá lỗ hổng bảo mật để chủ động bảo vệ hệ thống khỏi các mối đe dọa tiềm ẩn.

>>> Xem thêm các bài viết:

- Phần mềm ứng dụng là gì? Ví dụ, chức năng & các ứng dụng phổ biến

- Viết phần mềm theo yêu cầu tại HCM, thiết kế chuyên nghiệp, đa dạng nền tảng

- Pentest là gì? Những thông tin cần biết về Kiểm thử xâm nhập

- Các chứng chỉ bảo mật website phổ biến

- 25 cách khắc phục lỗi web không thể truy cập hiệu quả

Vulnerability Assessment (VA) là gì?

Vulnerability Assessment là gì? Vulnerability Assessment (VA) hay còn gọi là đánh giá lỗ hổng bảo mật, là quá trình có hệ thống nhằm xác định, phân loại và đánh giá các điểm yếu trong hệ thống công nghệ thông tin, quy trình vận hành hoặc thiết bị. Những điểm yếu này có thể bị các tác nhân gây hại lợi dụng để thực hiện các cuộc tấn công mạng. Mục tiêu của hoạt động đánh giá lỗ hổng là phát hiện sớm các rủi ro tiềm ẩn, để từ đó đưa ra các biện pháp khắc phục, giảm thiểu nguy cơ bị tấn công mạng.

Tại sao cần Vulnerability Assessment (đánh giá lỗ hổng)?

Trong bối cảnh các cuộc tấn công mạng ngày càng gia tăng và phức tạp, việc triển khai đánh giá lỗ hổng bảo mật trở thành một yếu tố quan trọng trong chiến lược an ninh mạng của doanh nghiệp. Cụ thể, VA mang đến những lợi ích quan trọng sau:

- Phát hiện sớm các điểm yếu trong hệ thống trước khi bị kẻ tấn công khai thác, giúp doanh nghiệp chủ động trong việc phòng ngừa rủi ro.

- Ưu tiên xử lý các lỗ hổng nghiêm trọng, giúp tối ưu hóa nguồn lực và thời gian khắc phục một cách hiệu quả.

- Tuân thủ các tiêu chuẩn và quy định về an toàn thông tin, bảo vệ dữ liệu khách hàng và uy tín doanh nghiệp.

- Nâng cao nhận thức và kỹ năng của đội ngũ IT trong việc phòng chống các mối đe dọa an ninh mạng.

>>> Xem thêm:

- Thiết kế phần mềm theo yêu cầu tại Hà Nội chuyên nghiệp, giá tốt

- Threat Intelligence là gì? Xu hướng mới của ngành an ninh mạng

- PKI là gì? Các ứng dụng Public Key Infrastructure phổ biến

- Dịch vụ thiết kế app theo yêu cầu chuyên nghiệp, uy tín nhất 2025

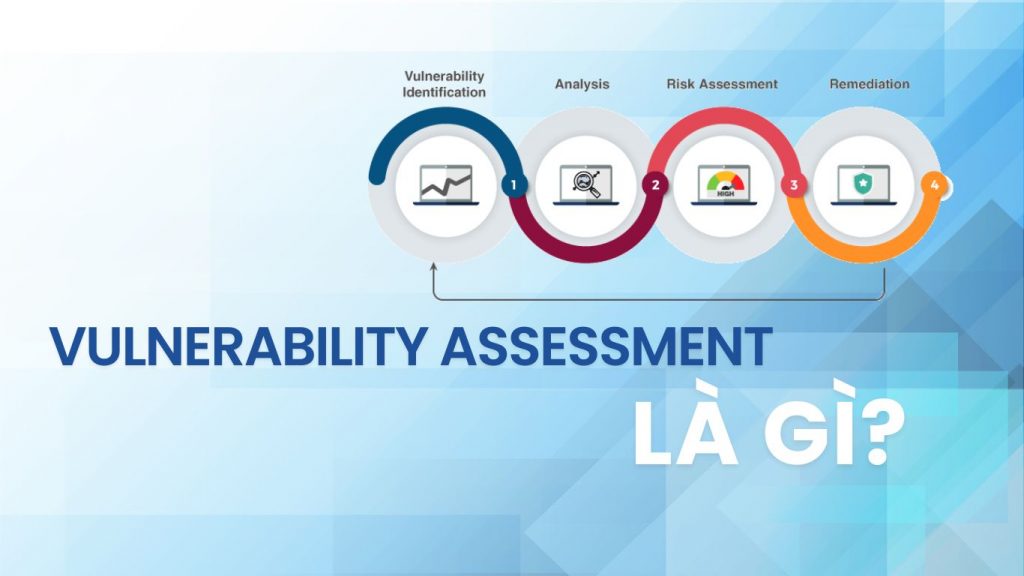

Quy trình đánh giá lỗ hổng

Sau khi đã hiểu rõ khái niệm Vulnerability Assessment là gì và những lợi ích mà hoạt động đánh giá lỗ hổng mang lại, có thể thấy rằng quy trình đánh giá lỗ hổng bảo mật cần được triển khai theo một trình tự logic nhằm đảm bảo tính toàn diện và hiệu quả. Dưới đây là các bước cơ bản trong quy trình đánh giá lỗ hổng bảo mật:

Xác định các lỗ hổng

Ở giai đoạn đầu, việc xác định các lỗ hổng rất quan trọng. Nhóm bảo mật sẽ sử dụng các công cụ quét tự động hoặc thực hiện kiểm tra thủ công để phát hiện các điểm yếu trong hệ thống, ứng dụng và hạ tầng mạng. Các công cụ phổ biến như Nessus, OpenVAS, hoặc Qualys có khả năng quét và phát hiện lỗ hổng một cách hiệu quả. Giai đoạn này không chỉ giúp phát hiện các điểm yếu mà còn cung cấp cái nhìn tổng thể về tình trạng bảo mật của hệ thống.

Ghi nhận các lỗ hổng

Sau khi các lỗ hổng được phát hiện, chúng cần được ghi nhận một cách chi tiết. Thông tin ghi nhận bao gồm:

- Vị trí: Xác định phần mềm hoặc hệ thống bị ảnh hưởng.

- Mức độ nghiêm trọng: Đánh giá mức độ rủi ro và ảnh hưởng tiềm tàng của lỗ hổng.

- Khả năng bị khai thác: Xem xét khả năng mà kẻ tấn công có thể lợi dụng lỗ hổng để xâm nhập vào hệ thống.

Việc ghi nhận này không chỉ giúp trong việc phân tích mà còn hỗ trợ các quyết định xử lý phù hợp và kịp thời.

Tạo hướng dẫn

Dựa trên các lỗ hổng đã được ghi nhận, nhóm bảo mật sẽ xây dựng các hướng dẫn cụ thể để khắc phục, bao gồm cập nhật phần mềm, thay đổi cấu hình hệ thống, hoặc áp dụng các biện pháp bảo vệ bổ sung. Ngoài ra, việc đào tạo nhân viên về các biện pháp an toàn cũng là một phần quan trọng trong quá trình này.

>>> Xem thêm:

- CSRF là gì? Cách phòng chống tấn công từ CSRF hiệu quả

- WCAG là gì? Cách cải thiện khả năng tiếp cận website

- Chứng chỉ SSL là gì? Giải pháp bảo mật tối ưu cho website & dữ liệu người dùng

- Dịch vụ thiết kế website tại Đà Nẵng uy tín, chuyên nghiệp, cao cấp

- Dịch vụ thiết kế website theo yêu cầu cao cấp, chuẩn SEO

Các thiết bị thành phần cần đánh giá lỗ hổng định kỳ

Ngoài việc tìm hiểu Vulnerability assessment là gì thì để đảm bảo an toàn thông tin toàn diện, việc đánh giá lỗ hổng cần được thực hiện định kỳ đối với các thành phần hạ tầng công nghệ thông tin trọng yếu sau:

Máy chủ

Máy chủ là trung tâm lưu trữ và xử lý dữ liệu quan trọng của tổ chức. Việc đánh giá lỗ hổng trên máy chủ giúp phát hiện các điểm yếu như phần mềm lỗi thời, cấu hình sai lệch hoặc dịch vụ không cần thiết đang hoạt động. Sử dụng các công cụ như Nessus hoặc OpenVAS là giải pháp hiệu quả trong việc quét và thực hiện các rủi ro bảo mật tiềm ẩn trên hệ thống máy chủ.

Hệ thống mạng và mạng không dây

Hệ thống mạng, bao gồm cả mạng không dây, là mục tiêu phổ biến của các cuộc tấn công mạng. Đánh giá lỗ hổng trên các thiết bị mạng như router, switch, firewall giúp phát hiện các cấu hình không an toàn, phiên bản firmware lỗi thời hoặc các cổng mở không cần thiết. Đối với mạng không dây, cần kiểm tra các điểm truy cập (access point) sử dụng giao thức mã hóa mạnh cùng chính sách mật khẩu phức tạp nhằm hạn chế nguy cơ bị xâm nhập.

Cơ sở dữ liệu (CSDL)

Cơ sở dữ liệu chứa thông tin quan trọng và nhạy cảm của tổ chức, do đó việc đánh giá lỗ hổng là đặc biệt quan trọng. Việc đánh giá lỗ hổng trên CSDL định kỳ giúp phát hiện các vấn đề như quyền truy cập không hợp lý, cấu hình hệ thống không an toàn, hoặc các lỗ hổng tồn tại trong phần mềm quản lý CSDL. Sử dụng các công cụ chuyên biệt cho việc phân tích bảo mật có thể hỗ trợ trong việc phát hiện và khắc phục các lỗ hổng này.

Ứng dụng và phần mềm nội bộ

Các ứng dụng và phần mềm nội bộ, đặc biệt là các ứng dụng web, thường là mục tiêu phổ biến của các cuộc tấn công như SQL Injection, Cross-Site Scripting (XSS) hoặc Remote Code Execution (RCE). Đánh giá lỗ hổng trên các ứng dụng này giúp phát hiện và khắc phục các điểm yếu trước khi bị khai thác. Sử dụng các công cụ như Burp Suite hoặc OWASP ZAP có thể hỗ trợ hiệu quả trong việc kiểm tra và đánh giá bảo mật ứng dụng.

>>> Xem thêm:

- Top 9 phần mềm thiết kế app miễn phí, theo yêu cầu, tốt nhất 2025

- SHA là gì? Các phiên bản SHA thường sử dụng

- Bảo mật website là gì? Tầm quan trọng và cách giữ cho website an toàn

- Nguyên nhân và cách khắc phục lỗi bảo mật khi vào web

- Thiết kế website bán hàng online bứt phá thứ hạng, tăng doanh thu

So sánh Penetration Testing và Vulnerability Assessment

Penetration Testing và Vulnerability Assessment đều là các phương pháp quan trọng trong lĩnh vực an ninh mạng, tuy có điểm tương đồng nhưng khác nhau về mục tiêu và cách tiếp cận.

Vulnerability Assessment tập trung vào việc quét và xác định các lỗ hổng bảo mật trong hệ thống, thường sử dụng công cụ tự động để tạo ra danh sách các điểm yếu kèm theo mức độ rủi ro và khuyến nghị khắc phục. Phương pháp này chủ yếu mang tính phát hiện, không tiến hành khai thác lỗ hổng và ít gây ảnh hưởng đến hệ thống, do đó có thể được thực hiện định kỳ với tần suất cao để kiểm soát rủi ro một cách hiệu quả.

Ngược lại, Penetration Testing mô phỏng các cuộc tấn công thực tế nhằm khai thác lỗ hổng, từ đó đánh giá mức độ tổn thương của hệ thống khi bị xâm nhập. Kỹ thuật này đòi hỏi sự can thiệp sâu hơn, thường do chuyên gia bảo mật thực hiện, và có thể gây gián đoạn nếu không được kiểm soát cẩn thận. Kết quả từ kiểm thử xâm nhập không chỉ là danh sách lỗ hổng mà còn bao gồm phân tích chi tiết về mức độ nghiêm trọng, khả năng bị khai thác và hậu quả tiềm ẩn, giúp tổ chức đưa ra các biện pháp phòng thủ sát thực tế hơn.

>>> Xem thêm:

- RFI là gì? Vai trò của yêu cầu thông tin trong kinh doanh

- Thiết kế website bán hàng online bứt phá thứ hạng, tăng doanh thu

- Dịch vụ thiết kế website chuẩn SEO chuyên nghiệp tối ưu chuyển đổi

- Top 10 công ty thiết kế website chuyên nghiệp, uy tín nhất Việt Nam

- Dịch vụ thiết kế website chuyên nghiệp, chuẩn SEO, tối ưu hiệu quả

Câu hỏi thường gặp về Vulnerability Assessment

Tại sao Vulnerability Assessment lại quan trọng?

Đánh giá lỗ hổng rất quan trọng vì nó giúp các tổ chức:

- Chủ động xác định các điểm yếu trước khi kẻ xấu có thể khai thác.

- Tuân thủ các quy định về bảo mật dữ liệu (ví dụ: PCI DSS, HIPAA).

- Tiết kiệm chi phí bằng cách ngăn chặn các cuộc tấn công tốn kém.

- Bảo vệ danh tiếng và duy trì lòng tin của khách hàng.

Vulnerability Assessment khác gì Penetration Testing?

- Vulnerability Assessment (Đánh giá lỗ hổng): Giống như việc kiểm tra tất cả các cửa ra vào và cửa sổ của một ngôi nhà để xem có cái nào không khóa. Nó xác định các lỗ hổng tiềm ẩn.

- Penetration Testing (Kiểm thử xâm nhập): Giống như việc cố gắng đột nhập vào nhà thông qua những cánh cửa không khóa đó. Nó khai thác các lỗ hổng để xem kẻ tấn công có thể đi xa đến đâu.

Có những loại Vulnerability Assessment nào?

Có nhiều loại khác nhau, nhưng phổ biến nhất bao gồm:

- Network-based assessment: Quét mạng để tìm các lỗ hổng trong cơ sở hạ tầng mạng.

- Host-based assessment: Phân tích các máy chủ, máy trạm để tìm các điểm yếu trong hệ điều hành và phần mềm.

- Application assessment: Tập trung vào việc kiểm tra các ứng dụng web và phần mềm để tìm lỗi mã hóa và lỗ hổng.

- Database assessment: Xác định các điểm yếu trong hệ quản trị cơ sở dữ liệu.

Khi nào nên thực hiện Vulnerability Assessment?

Các tổ chức nên thực hiện đánh giá lỗ hổng một cách thường xuyên và định kỳ (ví dụ: hàng quý hoặc hàng tháng). Ngoài ra, cần thực hiện đánh giá sau bất kỳ thay đổi lớn nào đối với hệ thống, chẳng hạn như cài đặt phần mềm mới, nâng cấp hệ thống hoặc thay đổi cấu trúc liên kết mạng.

Hiểu rõ Vulnerability Assessment là gì chính là bước đầu tiên giúp doanh nghiệp xây dựng chiến lược an ninh mạng vững chắc và bền vững. Việc đánh giá lỗ hổng định kỳ không chỉ giúp phát hiện các điểm yếu tiềm tàng mà còn hỗ trợ tối ưu hệ thống, đảm bảo sự vận hành an toàn, ổn định trước những biến động không ngừng của môi trường số. Nếu bạn đang tìm kiếm một giải pháp bảo mật toàn diện, hãy cân nhắc triển khai vulnerability assessment như một phần không thể thiếu trong chiến lược phát triển công nghệ của doanh nghiệp.

TOT là đơn vị tiên phong trong hành trình chuyển đổi số. Chúng tôi mang đến giải pháp thiết kế website, mobile app và viết phần mềm theo yêu cầu với dịch vụ linh hoạt, tối ưu theo đúng nhu cầu của doanh nghiệp.

Lấy cảm hứng từ triết lý “Công nghệ vì con người”, TOT giúp doanh nghiệp vận hành hiệu quả hơn, nâng tầm trải nghiệm khách hàng và tạo dấu ấn bền vững cho thương hiệu.

Thông tin liên hệ TopOnTech (TOT):

📞 Hotline/WhatsApp/Zalo: 0906 712 137

✉️ Email: long.bui@toponseek.com

🏢 Địa chỉ: 31 Hoàng Diệu, Phường 12, Quận 4, Thành phố Hồ Chí Minh, Việt Nam

>>> Xem thêm các bài viết khác:

- AES là gì? Tiêu chuẩn mã hóa dữ liệu và các chế độ hoạt động của AES

- RSA là gì? Cách mã hóa RSA hoạt động và ứng dụng trong chữ ký số

- Brute Force là gì? Nguyên nhân và cách phòng chống hiệu quả

- OWASP là gì? 10 lỗ hổng và rủi ro bảo mật hàng đầu theo OWASP

- Mã hóa đầu cuối (End-to-end encryption) là gì? Cách hoạt động của E2EE như thế nào?

- Báo giá thiết kế website chuyên nghiệp, trọn gói, chi tiết

- Top 20 công ty thiết kế app hàng đầu Việt Nam 2025 – Uy tín & chất lượng